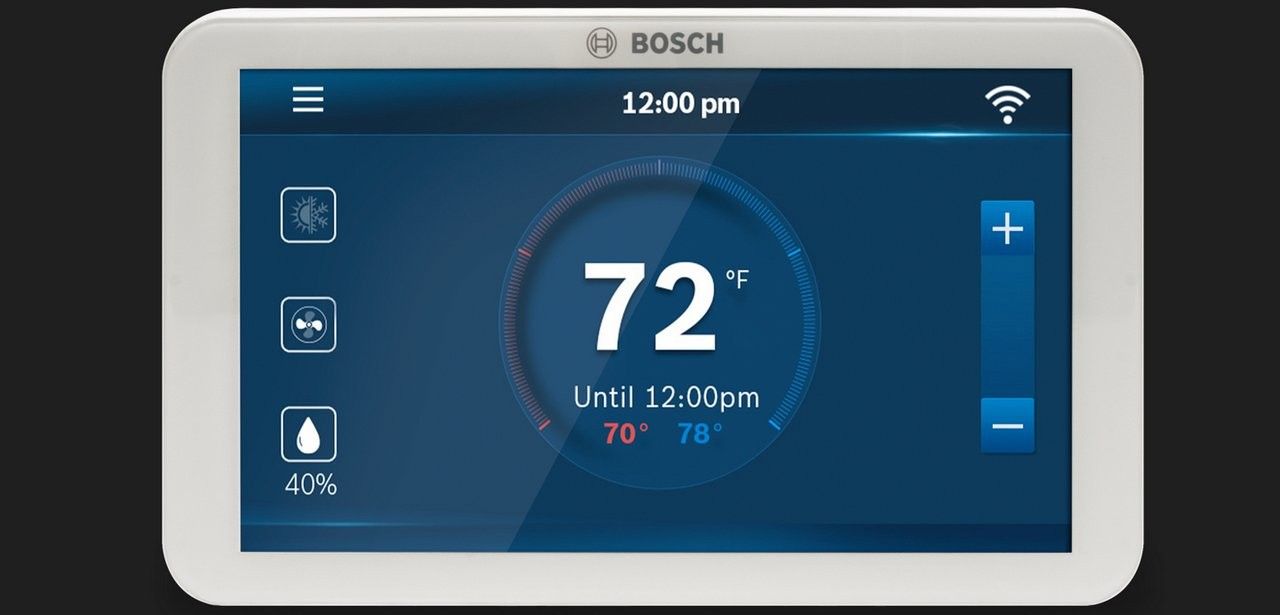

Das weit verbreitete Bosch BCC100-Thermostat, das eine Schlüsselrolle bei der Optimierung der Energieeffizienz und Nachhaltigkeit im Smart Home spielt, ist von Sicherheitslücken betroffen. Durch die Ausnutzung dieser Schwachstellen können bösartige Angreifer über den Wi-Fi-Microcontroller des Thermostats Befehle einschleusen, schädliche Firmware-Updates installieren und sogar den Datenverkehr abhören. Dies wirft die Frage auf, welche Maßnahmen Nutzer ergreifen können, um ihr Smart Home vor solchen Angriffen zu schützen.

Inhaltsverzeichnis: Das erwartet Sie in diesem Artikel

Sicherheitslücken im Bosch BCC100-Thermostat gefährden Smart Home

Um die Funktionen des Bosch BCC100-Thermostats zu ermöglichen, arbeiten zwei Microcontroller zusammen. Der Hi-Flying Chip HF-LPT230 ist für die Wi-Fi-Kommunikation zuständig und agiert als Netzwerk-Gateway und Proxy für den logischen STMicroelectronics Chip STM32F103. Der Wi-Fi-Chip nutzt den TCP-Port 8899 im Local Area Network (LAN) und leitet die Nachrichten direkt an den logischen STM-Microcontroller weiter. Allerdings besteht die Gefahr, dass der Wi-Fi-Chip nicht zwischen bösartigen Nachrichten und legitimen Datenpaketen des Cloud-Servers unterscheiden kann. Dies eröffnet Hackern die Möglichkeit, Befehle an das Thermostat zu senden und es sogar mit Malware-infizierten Updates zu versehen.

Sicherheitslücken im Thermostat erlauben Manipulation durch Hacker

Das Bosch BCC100-Thermostat verwendet ein Websocket-Protokoll, um mit dem Server connect.boschconnectedcontrol.com zu kommunizieren. Leider werden die Pakete unverschlüsselt versendet, wodurch Hacker in der Lage sind, diese zu fälschen. Mithilfe des Befehls „device/update“ kann das Thermostat von einem neuen Update erfahren und eine vermeintlich legitime Firmwareaktualisierung initiieren. Das Problem besteht darin, dass das Thermostat sogar gefälschte Antworten akzeptiert, die Details zur bösartigen neuen Firmware enthalten. Dies stellt eine erhebliche Sicherheitslücke dar, da das Gerät dadurch vollständig kompromittiert werden kann.

IT-Sicherheitsrisiko: So schützen Sie Ihre IoT-Hardware

Die zunehmende Verbreitung von IoT-Geräten im Smart Home eröffnet Hackern neue Angriffsmöglichkeiten und stellt somit ein erhebliches IT-Sicherheitsrisiko dar. Um dieses Risiko zu minimieren, sollten Nutzer ihre IoT-Hardware sorgfältig überwachen und sie bestmöglich vom lokalen Netzwerk isolieren. Hierfür kann ein dediziertes Netzwerk ausschließlich für IoT-Geräte eingerichtet werden. Darüber hinaus ist es wichtig, regelmäßig nach Firmware-Updates zu suchen und diese zeitnah vom Hersteller zu installieren. Eine weitere Schutzmaßnahme besteht darin, eine Netzwerk-Lösung für Cybersicherheit zu nutzen, die in den Router integriert ist.

Bitdefender deckt Risiken auf: IoT-Geräte im Fokus

Die kürzlich entdeckten Schwachstellen im Bosch BCC100-Thermostat verdeutlichen, dass IoT-Geräte im Smart Home nicht nur positive Auswirkungen haben, sondern auch potenzielle Sicherheitsrisiken bergen können. Durch die kontinuierliche Überprüfung weit verbreiteter IoT-Hardware auf Schwachstellen und Sicherheitsrisiken trägt Bitdefender dazu bei, diese Risiken aufzudecken und Nutzer für die damit verbundenen Gefahren zu sensibilisieren. Um ihre IoT-Hardware besser zu schützen und das Smart Home sicherer zu machen, sollten Nutzer ihre Geräte sorgfältig nutzen, regelmäßige Firmware-Updates durchführen und auf Netzwerk-Lösungen für Cybersicherheit zurückgreifen.